Nuxeoプラットフォーム

クラウドネイティブでローコードのNuxeoプラットフォームは、アプリケーション開発やエンタープライズモダナイゼーションをクラウドで実行するための秘密兵器です。

主な特長

現在の課題や今後の困難な課題を解決するNuxeoプラットフォームの主な機能をいくつかご紹介します。

クラウドネイティブプラットフォーム

Nuxeoプラットフォームは、お客様が望む方法で、どこからでも利用できます。世界の一流企業から信頼されているクラウドファーストのプラットフォームで情報の安全性を確保できます。

適応可能なAI

Nuxeo Insightは、データサイエンスチームに頼ることなく、よりスマートな予測を可能にします。つまり、ビジネスに特化した人工知能が、簡単なクリックだけで入手できるのです。

拡張性とパフォーマンス

クラウドファーストのモジュラーアーキテクチャは、水平かつ独立してスケールし、最も業務量が多い場合でもリアルタイムにマッチングして高いパフォーマンスを発揮します。

検索

Nuxeoプラットフォームは、仕事量が多い場合でも、瞬き(<20ミリ秒)よりも速くシンプルで高度な検索結果を提供します。

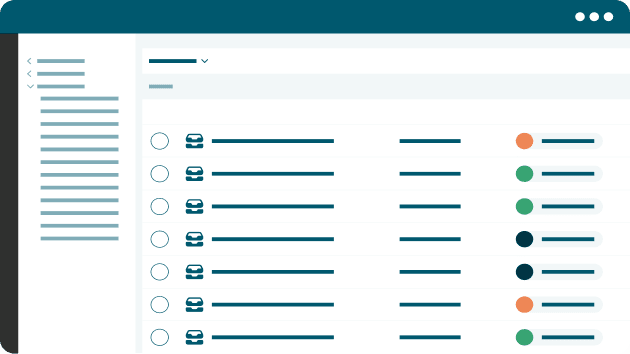

ワークフロー

ワークフロー管理と自動化システムが、今日企業に求められる競争力の維持に必要な効率化を実現します。

拡張性

Nuxeoプラットフォームは、複雑なコンテンツインタラクション向けのコマンド指向のAPIを作成・照会・管理する広範なドキュメント指向のRESTを備えています。

Nuxeoプラットフォームの紹介

トレーニング可能なAI、モジュラーアーキテクチャ、ローコード環境開発のクラウドを活用して、チームがコンテンツと情報を再びコントロールできるようにします。

統合

Nuxeoプラットフォーム統合

Nuxeoプラットフォームのフェデレーション機能は、エンタープライズ情報システムを連携させ、すべてのビジネス情報の中央ハブや情報管理テクノロジーを最適化させます。